Оглавление

Сегодня мы погрузимся в удивительный мир информационных технологий, который часто остается скрытым от нашего обычного взгляда. Представьте себе, что наша тема — это поиск и обнаружение вирусов, именно тех, которые умело скрываются на ветвях, но не в том лесу, что за окном, а в реестре операционной системы Windows.

Мы отправимся на поиски и проанализируем, на каких именно "ветвях" реестра Windows умело прячутся вирусы, стремясь остаться незамеченными и сохранить свою "жизнь".

Мы отправимся на поиски и проанализируем, на каких именно "ветвях" реестра Windows умело прячутся вирусы, стремясь остаться незамеченными и сохранить свою "жизнь".

Захватывающее путешествие

Представьте себе, что реестр Windows — это некий "дневник" операционной системы, где хранятся данные о ее настройках, установленных приложениях и многом другом. В этом "дневнике" каждая "ветвь" — это как страница с информацией, необходимой для работы системы.

Однако некоторые вирусы обладают удивительным умением "переписывать" эти страницы "дневника", внедряя свои собственные инструкции и команды. Они могут спрятаться на таких "ветвях", которые обычно не привлекают внимания обычных пользователей, ведь кому нужно изучать глубокие уровни настроек операционной системы?

Итак, сегодня мы станем настоящими исследователями реестра Windows, заглянем в те "ветви", где вирусы могут прятаться, маскируясь под обычные системные данные. Мы рассмотрим методы обнаружения и удаления таких нежелательных "гостей", и узнаем, как сохранить безопасность и стабильность нашей операционной системы.

Готовы ли вы отправиться в это захватывающее путешествие по "ветвям" реестра Windows, чтобы раскрыть секреты вирусов и узнать, как защитить нашу систему от их хитрых атак? Тогда давайте начнем наше увлекательное исследование!

Однако некоторые вирусы обладают удивительным умением "переписывать" эти страницы "дневника", внедряя свои собственные инструкции и команды. Они могут спрятаться на таких "ветвях", которые обычно не привлекают внимания обычных пользователей, ведь кому нужно изучать глубокие уровни настроек операционной системы?

Итак, сегодня мы станем настоящими исследователями реестра Windows, заглянем в те "ветви", где вирусы могут прятаться, маскируясь под обычные системные данные. Мы рассмотрим методы обнаружения и удаления таких нежелательных "гостей", и узнаем, как сохранить безопасность и стабильность нашей операционной системы.

Готовы ли вы отправиться в это захватывающее путешествие по "ветвям" реестра Windows, чтобы раскрыть секреты вирусов и узнать, как защитить нашу систему от их хитрых атак? Тогда давайте начнем наше увлекательное исследование!

Что такое реестр Windows

Реестр Windows - это централизованная база данных, которая содержит настройки и параметры операционной системы Windows и установленных на компьютере программ. Он помогает операционной системе управлять компьютером и информирует программы о том, как они должны работать.

Ветки реестра - это как разделы в этой базе данных, каждый из которых выполняет свою роль:

HKEY_CLASSES_ROOT (HKCR) хранит информацию о типах файлов и ассоциациях программ.

HKEY_CURRENT_USER (HKCU) содержит настройки для активного пользователя.

HKEY_LOCAL_MACHINE (HKLM) имеет информацию о всем оборудовании и программном обеспечении компьютера.

HKEY_USERS (HKU) содержит настройки для всех пользователей.

HKEY_CURRENT_CONFIG (HKCC) хранит информацию о текущей конфигурации оборудования.

Это как каталоги в библиотеке, где каждый раздел содержит книги (настройки и параметры) по определенной теме. Редактирование реестра может повлиять на работу системы, поэтому его изменение требует осторожности.

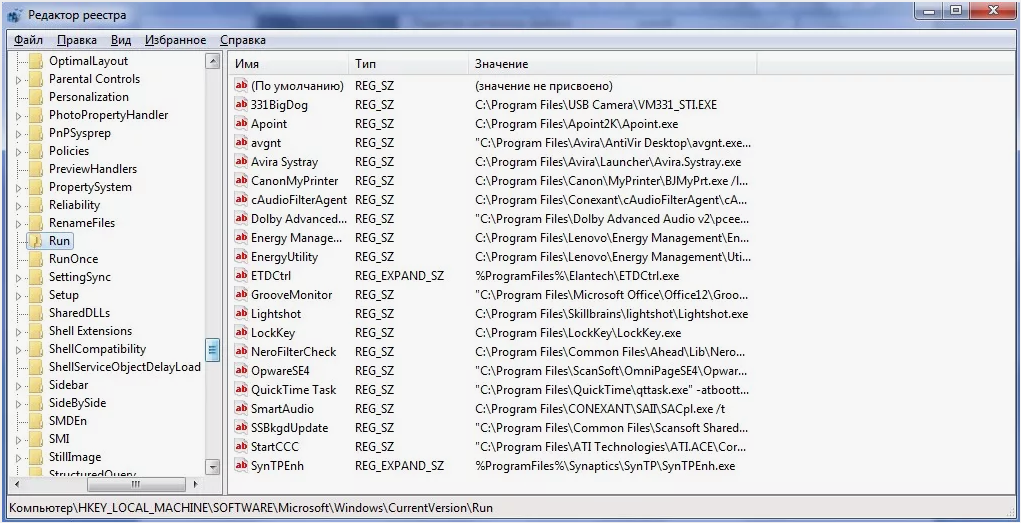

Скрытые автозагрузки и обходы системы безопасности

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

- Эта ветка может содержать записи для программ, которые должны запускаться при старте системы, но скрыты от пользователя в диспетчере задач.

- Вирусы могут использовать это для обхода обычных методов обнаружения, так как их процессы не будут видны в списке запущенных программ.

- Здесь хранятся программы, которые запускаются один раз при следующей загрузке системы для текущего пользователя.

- Вирусы могут использовать это для временного запуска, чтобы выполнить определенные действия, например, установить другие вредоносные компоненты.

Обход механизмов защиты и антивирусов

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\

RunOnceEx

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\

RunServicesOnce

RunOnceEx

- Похожая на предыдущую ветку, но с использованием расширенных возможностей для запуска программ при следующей загрузке.

- Вирусы могут использовать это для обхода антивирусных программ, так как многие антивирусы могут не проверять программы, запущенные отсюда.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\

RunServicesOnce

- Эта ветка аналогична предыдущим, но используется для запуска служб один раз при входе в систему.

- Вирусы могут использовать это для запуска своих вредоносных служб, обходя обычные механизмы проверки.

Модификация оболочки Windows

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\

CurrentVersion\Winlogon

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

CurrentVersion\Winlogon

- В этой ветке хранятся настройки для автоматической авторизации пользователя и конфигурации оболочки Windows.

- Вирусы могут изменять значения, чтобы запустить свои собственные программы или скрыться в фоновом режиме.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- Эта ветка содержит настройки для системных политик текущего пользователя.

- Вирусы могут использовать это для изменения прав доступа или запрета выполнения определенных действий, например, отключить обновления Windows или антивирусные программы.

Запуск в безопасном режиме

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot

- В этой ветке хранятся параметры для запуска в безопасном режиме.

- Вирусы могут добавить свои собственные записи здесь, чтобы запуститься в безопасном режиме и избежать обнаружения обычными методами.

Скрытые файловые ассоциации и расширения

HKEY_CLASSES_ROOT*

- Эта ветка содержит информацию о файловых ассоциациях и расширениях.

- Вирусы могут изменять ассоциации файлов, чтобы связать свои исполняемые файлы с определенными типами файлов, обманывая пользователя и запуская вирус при открытии файлов.

Как обнаружить и бороться

- Сканирование реестра: Использование специальных программ для сканирования реестра Windows на наличие подозрительных или измененных записей.

- Ручная проверка: Внимательное изучение веток реестра с помощью редактора реестра (regedit.exe) для поиска подозрительных записей.

- Использование антивирусов: Регулярное сканирование компьютера с помощью надежного антивирусного программного обеспечения.

- Мониторинг системы: Использование специализированных программ для мониторинга активности и изменений в системе, включая реестр.

- Осторожность при установке программ: Избегайте установки программ из ненадежных источников и обратите внимание на любые необычные запросы или поведение программы.

Понимание того, где и как вирусы могут прятаться в реестре Windows, поможет лучше защитить свой компьютер и быстрее обнаружить и удалить потенциально вредоносные программы.

_______________________

ВНИМАНИЕ: Будьте осторожны при внесении изменений в реестр, так как неправильные действия могут привести к нестабильности или неработоспособности системы.